Досить поширеним завданням є випадок, коли потрібно надати доступ до корпоративної або будь-якої іншої локальної мережі з-за. Наприклад, для віддаленого працівника, або для того, щоб отримати доступ до робочих ресурсів з дому, або навпаки - для того, щоб мати доступ до своїх домашніх гаджетів, підключених до локальної мережі, з офісу або іншого місця поза домом. У такому разі оптимальним рішенням буде створення тунельного з'єднання VPN, яке і дозволить майже повною мірою вирішити це завдання.

У цій статті ми розглянемо створення такого з'єднання на обладнанні, під керуванням Mikrotik RouterOS , за протоколом PPTP. Для цього нам необхідно створити PPTP сервер на нашому маршрутизаторі, задати дані авторизації для користувача або користувачів (якщо їх кілька) і зробити певні налаштування для Firewall, щоб цей трафік безперешкодно проходив через міжмережевий екран.

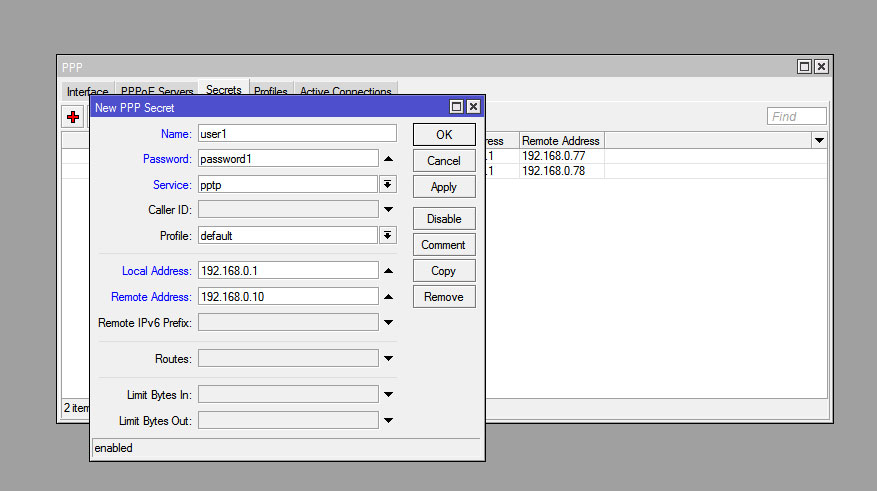

Підключаємося до нашого маршрутизатора за допомогою фірмової утиліти Winbox і перше, що нам потрібно зробити, це створити нового користувача з індивідуальним логіном та паролем для авторизації на нашому PPTP сервері. Для цього переходимо в розділ PPP і у вікні, відкриваємо вкладку Secrets, де за допомогою кнопки "+", додаємо нового користувача. У полі Neme вписуємо логін (ім'я) користувача і задаємо пароль для нього в полі Password. Як параметр Service, вибипаємо pptp. У полі Local Address вказуємо IP адресу нашого маршрутизатора, а в полі Remote Address вказуємо IP адресу, яка буде присвоєна цьому користувачеві при його підключенні, ця процедура значно полегшить подальший контроль над користувачами, що підключаються.

Зберігаємо нового користувача кнопкою OK. І якщо вам необхідно створити більше одного користувача, то повторюємо цю процедуру, необхідну кількість разів. Тільки щоб уникнути конфліктів, Remote Address у кожного з них має бути індивідуальним.

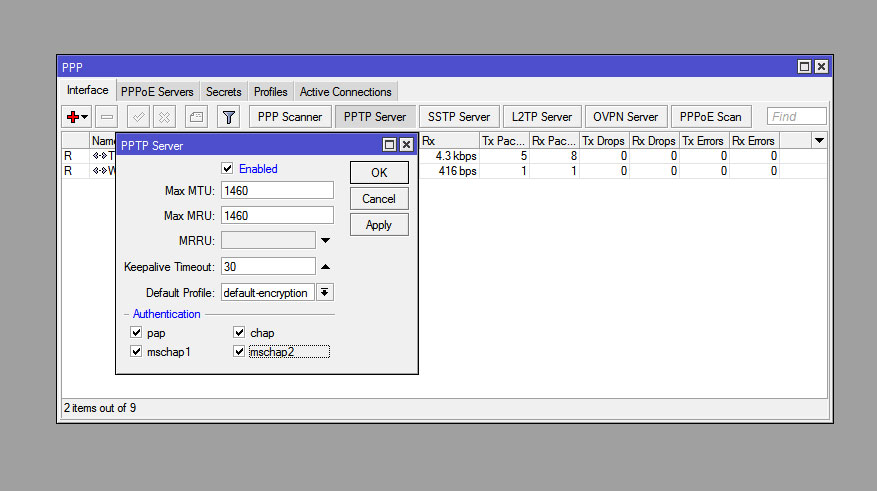

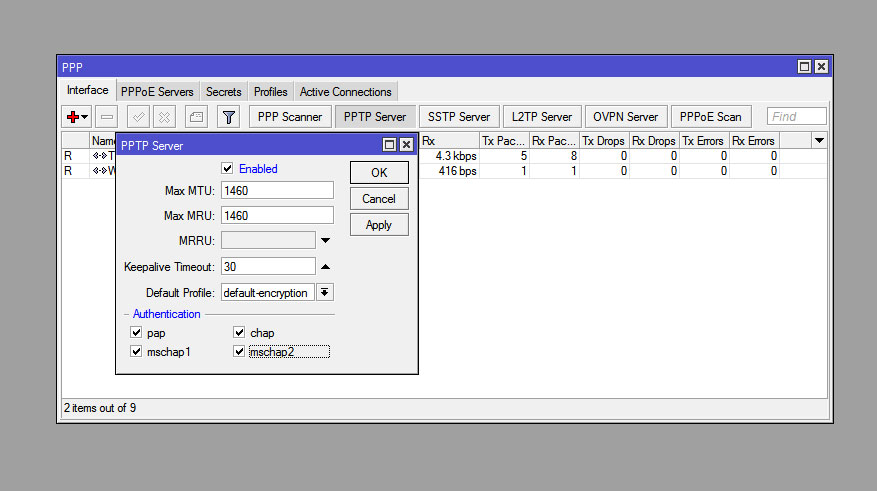

Далі нам необхідно активувати PPTP сервер у Mikrotik RouterOS. Для цього, в цьому ж розділі PPP, переходимо на вкладку Interface, де у верхній частині вкладки, знаходимо і натискаємо кнопку PPTP Server. У вікні, ставимо галочку Enabled, і всі галочки в розділі Authentication.

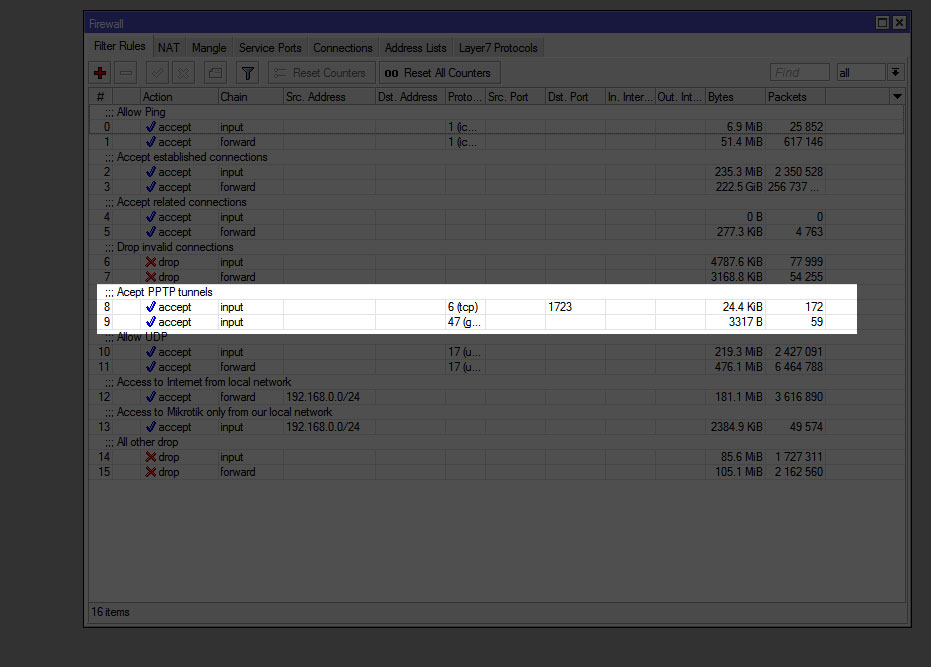

Зберігаємо налаштування сервера кнопкою OK. І переходимо в розділ IP - Firewall, де необхідно дозволити проходження трафіку протоколом TCP і портом 1723, це порт тунельного з'єднання PPTP і дозволити протокол GRE.

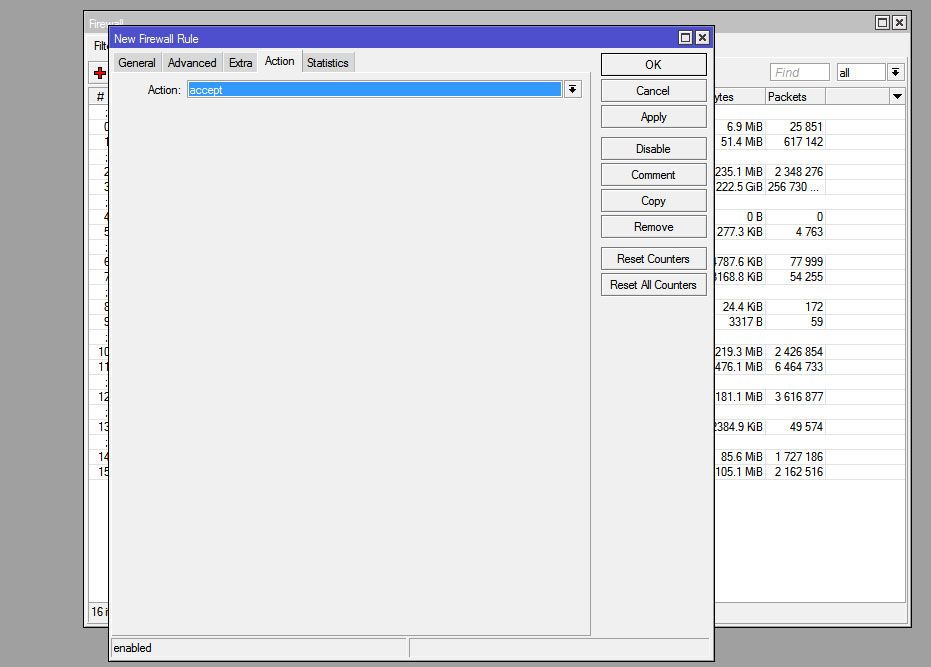

На вкладці Filter Rules, кнопкою "+" додаємо нове правило, де на вкладці General, як chain вибираємо input, protocol вибираємо tcp, а в полі Dst.Port вписуємо значення 1723.

Переходимо на вкладку Action та вибираємо acept як параметр для поля action.

І зберігаємо це правило кнопкою OK.

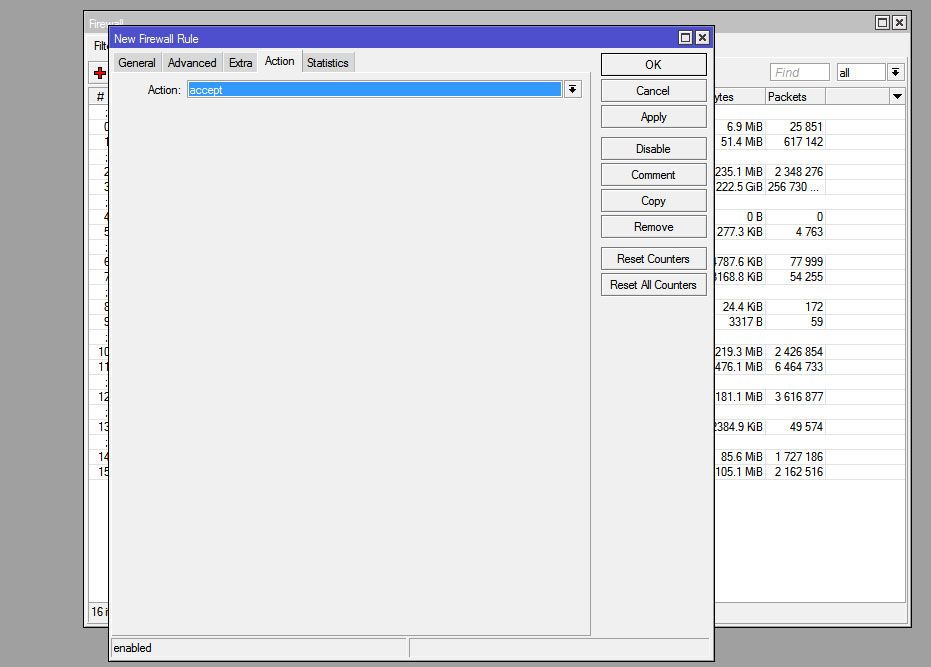

І створюємо друге правило. На вкладці General, як chain вибираємо input, protocol вибираємо gre і переходимо на вкладку Action.

На вкладці Action і вибираємо acept як параметр для поля action.

Як завжди, зберігаємо це правило кнопкою OK.

Тепер, щоб ці правила працювали, їх необхідно підняти найвище від усіх забороняючих правил у списку. Це можна зробити простим перетягуванням цих двох правил угору.

На цьому налаштування можна вважати закінченим. Все, що залишилося зробити, це на стороні клієнта налаштувати VPN з'єднання і вказати IP адресу нашого сервера, логін і пароль конкретного користувача.

Олексій С., спеціально для LanMarket

Furukawa

Furukawa  Grandway

Grandway  V-Solution

V-Solution  Ubiquiti Networks

Ubiquiti Networks  D-Link

D-Link  Mikrotik

Mikrotik  TP-Link

TP-Link  Edge-core

Edge-core  BDCOM

BDCOM  Jirous

Jirous  Ok-net

Ok-net  Cambium Networks

Cambium Networks  Tenda

Tenda  ZTE

ZTE  Huawei

Huawei  Ripley

Ripley  Fujikura

Fujikura  DVP

DVP  Jilong

Jilong  Одескабель

Одескабель  Netis

Netis  FiberField

FiberField  Totolink

Totolink  Grandstream

Grandstream  Yokogawa

Yokogawa  Mimosa

Mimosa  OpenVox

OpenVox  Hikvision

Hikvision  Keenetic

Keenetic  Ютекс

Ютекс  Signal Fire

Signal Fire  Utepo

Utepo  Dahua

Dahua  ONV

ONV  Prolum

Prolum  ATcom

ATcom  Ritar

Ritar  Zyxel

Zyxel  Ruijie

Ruijie  APC

APC  Fibaro

Fibaro  Merlion

Merlion  Mercusys

Mercusys  MULTITEST

MULTITEST  Reolink

Reolink  ЗЗКМ

ЗЗКМ  GEAR

GEAR  ATIS

ATIS  CSV

CSV  Full Energy

Full Energy  Cisco

Cisco

Авторизуйтеся, щоб додати відгук