Расширенные настройки Ubiquiti EdgeOS: создание туннеля по протоколу L2TP

Еще одна тема, которую нас просили затронуть наши посетители, это работа маршрутизаторов EdgeMAX от компании Ubiquiti Networks, с протоколом L2TP. И в данной статье, мы рассмотрим, на реальном примере, процесс создание L2TP сервера в сетевой операционной системе EdgeOS.

L2TP или Layer 2 Tunneling Protocol - это протокол туннелирования второго уровня. В компьютерных сетях, данный протокол, используется для поддержки виртуальных частных сетей (VPN).

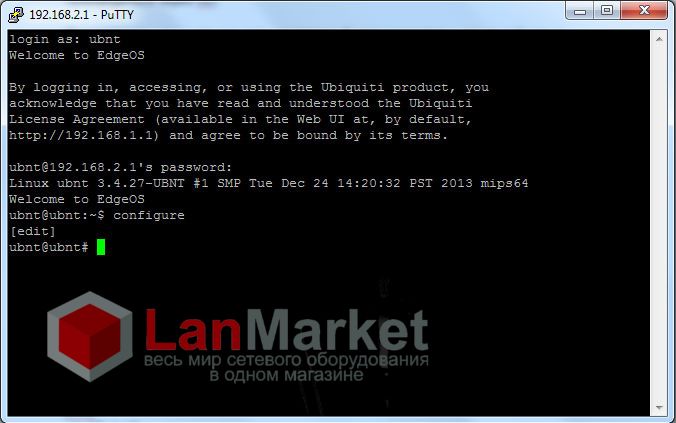

Как и большинство расширенных настроек, данная операция, на момент написания статьи, доступна только из командной строки. Поэтому все описанные ниже действия, будут производиться через CLI.

Предположим, что у нас уже есть настроенный маршрутизатор с локальной сетью 192.168.2.0/24, на интерфейсе eth2. B нам нужно выделить некоторых пользователей, дав им доступ через L2TP туннель.

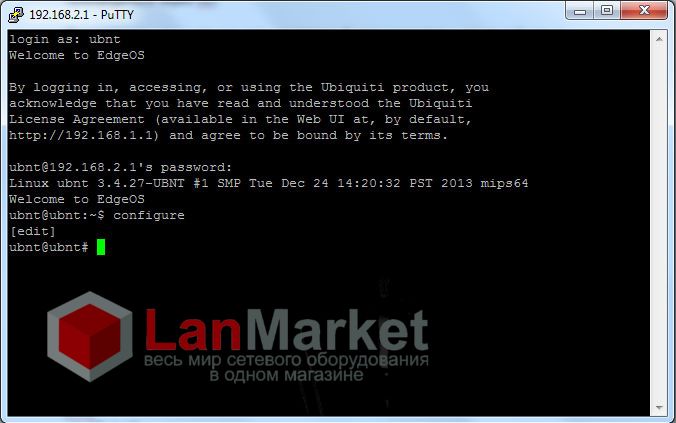

Подключившись к маршрутизатору, первым делом, переходим в режим конфигурации:

ubnt@ubnt:~$ configure

[edit]

ubnt@ubnt#

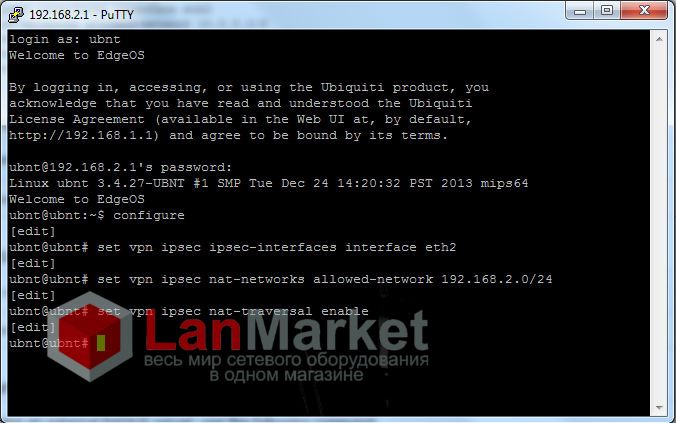

И определяем интерфейс, который будем “слушать” для подключения:

ubnt@ubnt# set vpn ipsec ipsec-interfaces interface eth2

[edit]

ubnt@ubnt#

После чего, настраиваем NAT, что бы у клиентов был доступ к сети интернет:

ubnt@ubnt# set vpn ipsec nat-networks allowed-network 192.168.2.0/24

[edit]

ubnt@ubnt# set vpn ipsec nat-traversal enable

[edit]

ubnt@ubnt#

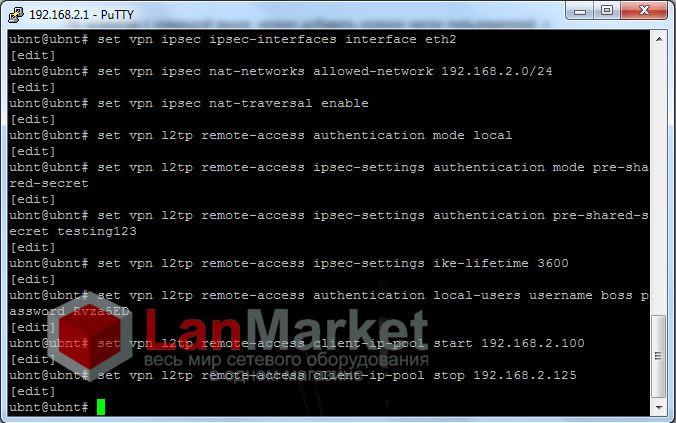

Устанавливаем режим авторизации (в данном случае - локальные пользователи):

ubnt@ubnt# set vpn l2tp remote-access authentication mode local

[edit]

ubnt@ubnt#

Указываем параметры IPSec авторизации:

ubnt@ubnt# set vpn l2tp remote-access ipsec-settings authentication mode pre-shared-secret

[edit]

ubnt@ubnt# set vpn l2tp remote-access ipsec-settings authentication pre-shared-secret testing123

[edit]

ubnt@ubnt# set vpn l2tp remote-access ipsec-settings ike-lifetime 3600

[edit]

ubnt@ubnt#

И добавляем нового пользователя boss, с паролем Rvza5ED:

ubnt@ubnt# set vpn l2tp remote-access authentication local-users username boss password Rvza5ED

[edit]

ubnt@ubnt#

По аналогии с командой выше, можно добавить нужное число пользователей, с уникальными комбинациями логин/пароль.

Далее мы определяем диапазон локальных адресов, которые будут выделяться этим пользователям, допустим, это будет 192.168.2.100-192.168.2.125:

ubnt@ubnt# set vpn l2tp remote-access client-ip-pool start 192.168.2.100

[edit]

ubnt@ubnt# set vpn l2tp remote-access client-ip-pool stop 192.168.2.125

[edit]

ubnt@ubnt#

Можно так же, при необходимости, изменить параметры MTU, для данного соединения:

ubnt@ubnt# set vpn l2tp remote-access mtu 1024

[edit]

ubnt@ubnt#

И на этом, настройку можно считать оконченной. Осталось только применить и сохранить все настройки.

ubnt@ubnt# commit

[edit]

ubnt@ubnt# save

Saving configuration to '/config/config.boot'...

Done

[edit]

ubnt@ubnt#

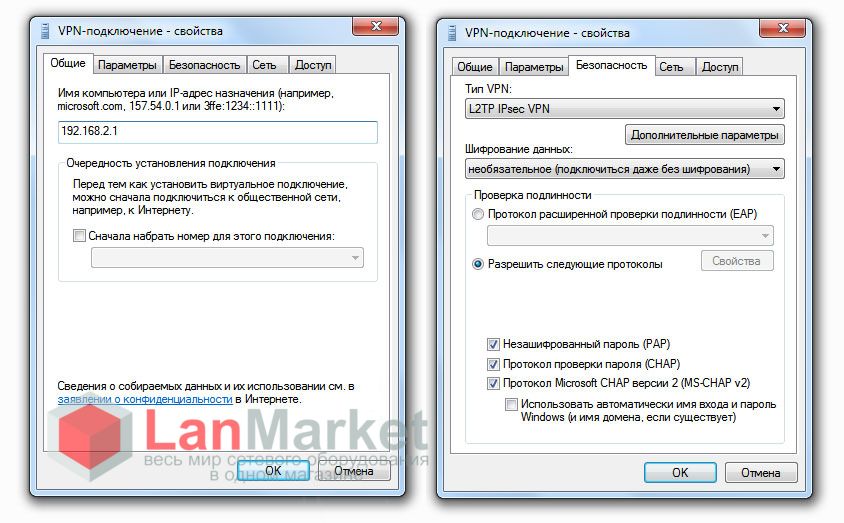

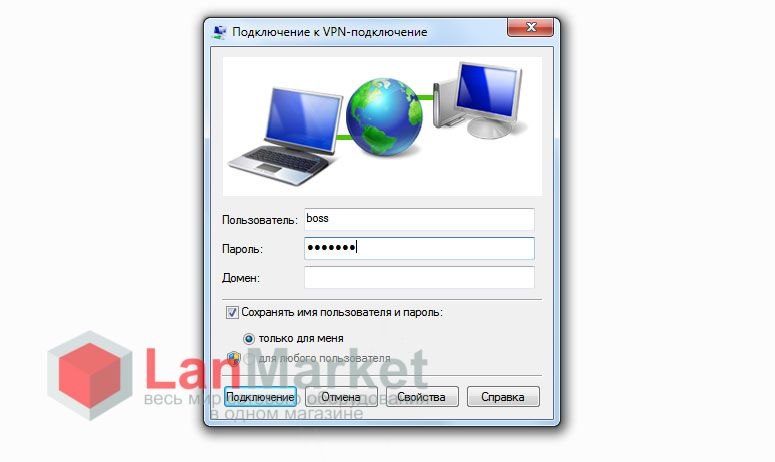

На персональном компьютере, настраиваете новое VPN соединение, с указанием IP адреса маршрутизатора в качестве сервера и вашим логином и паролем.

Furukawa

Furukawa  Grandway

Grandway  V-Solution

V-Solution  Ubiquiti Networks

Ubiquiti Networks  D-Link

D-Link  Mikrotik

Mikrotik  TP-Link

TP-Link  Edge-core

Edge-core  BDCOM

BDCOM  Jirous

Jirous  Ok-net

Ok-net  Cambium Networks

Cambium Networks  Tenda

Tenda  ZTE

ZTE  Huawei

Huawei  Ripley

Ripley  Fujikura

Fujikura  DVP

DVP  Jilong

Jilong  Одескабель

Одескабель  Netis

Netis  FiberField

FiberField  Totolink

Totolink  Grandstream

Grandstream  Yokogawa

Yokogawa  Mimosa

Mimosa  OpenVox

OpenVox  Hikvision

Hikvision  Keenetic

Keenetic  Ютекс

Ютекс  Signal Fire

Signal Fire  Utepo

Utepo  Dahua

Dahua  ONV

ONV  Prolum

Prolum  ATcom

ATcom  Ritar

Ritar  Zyxel

Zyxel  Ruijie

Ruijie  APC

APC  Fibaro

Fibaro  Merlion

Merlion  Mercusys

Mercusys  MULTITEST

MULTITEST  Reolink

Reolink  ЗЗКМ

ЗЗКМ  GEAR

GEAR  ATIS

ATIS  CSV

CSV  Full Energy

Full Energy  Cisco

Cisco

Авторизуйтесь, чтобы добавить отзыв