Layer 2 Tunneling Protocol (L2TP) - это протокол туннелирования второго уровня. Он является расширением протокола туннелирования «точка-точка» (PPTP), используемого поставщиками интернет-услуг (ISP) для обеспечения работы виртуальной частной сети VPN через Интернет. L2TP объединяет лучшие функции двух других протоколов туннелирования: PPTP от Microsoft и L2F от Cisco Systems. Два основных компонента, которые составляют L2TP, - это L2TP Access Concentrator, который является устройством, физически завершающим вызов и сетевой сервер L2TP Network Serve (LNS), который является устройством, завершающим и, возможно, аутентифицирующим поток PPP.

PPP определяет средство инкапсуляции для передачи многопротокольных пакетов по каналам «точка-точка» второго уровня (L2). Как правило, пользователь подключается к серверу сетевого доступа (NAS) через ISDN, ADSL, dialup POTS или другую службу и запускает PPP по этому соединению. В этой конфигурации конечные точки сеанса L2 и PPP находятся на одном NAS.

L2TP использует сетевые подключения с коммутацией пакетов, чтобы обеспечить возможность размещения конечных точек на разных машинах. У пользователя есть соединение L2 с концентратором доступа, который затем туннелирует отдельные кадры PPP в NAS, так что пакеты могут обрабатываться отдельно от местоположения окончания схемы. Это означает, что соединение может прекратиться на концентраторе локальной сети, исключая возможные междугородные платежи и другие преимущества. С точки зрения пользователя, нет никакой разницы в операции.

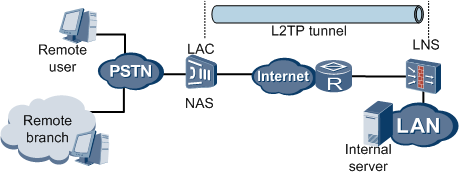

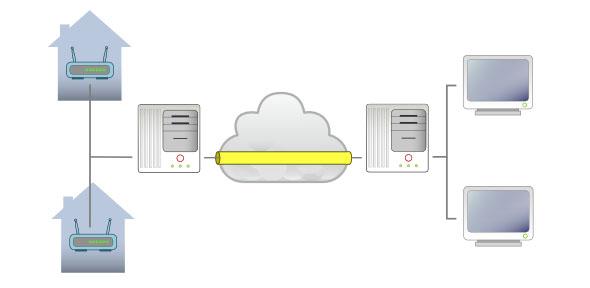

Типичная сеть с L2TP

На рисунке показана типичная сеть приложения VPDN на основе L2TP.

Как видим, концентратор доступа L2TP (LAC) подключен к сети коммутатора. LAC является конечной системой PPP и может обрабатывать L2TP. Обычно LAC - это NAS, который предоставляет услуги доступа для пользователей через PSTN или ISDN. Сетевой сервер L2TP (LNS) действует как один узел системы конечных точек PPP и используется для обработки сервера L2TP.

LAC находится между LNS и удаленной системой и пересылает пакеты каждому из них. Пакеты, отправленные из удаленной системы в LNS, требуют туннелирования с протоколом L2TP. Пакеты, отправленные из LNS, декапсулируются, а затем пересылаются в удаленную систему. Соединение LAC с удаленной системой является локальным или PPP-соединением. Для приложений VPDN соединения обычно являются PPP-соединениями.

LNS действует как одна сторона туннеля L2TP и представляет собой одноранговую связь с LAC. LNS является логической точкой завершения сеанса PPP, который туннелируется из удаленной системы с помощью LAC.

Соединение L2TP состоит из двух компонентов: туннеля и сеанса. Туннель обеспечивает надежный транспорт между двумя конечными точками управления L2TP (LCCEs) и содержит только управляющие пакеты. Сессия логически содержится в туннеле и имеет пользовательские данные. Один туннель может содержать несколько сеансов, причем данные пользователя сохраняются отдельно по номерам идентификаторов сеанса в заголовках инкапсуляции данных L2TP.

Очевидно, что в спецификации L2TP отсутствуют какие-либо механизмы безопасности или аутентификации. Типично развертывать L2TP наряду с другими технологиями, например IPSec, для обеспечения этих функций. Это дает L2TP гибкость для взаимодействия с различными механизмами безопасности внутри сети.

Четыре примера использования, рассмотренные ниже, иллюстрируют, как L2TP работает в различных сценариях, от простых двухточечных соединений до крупных сетей. Независимо от того, работаете ли вы на одной корпоративной локальной сети или сложной многосайтовой сети, L2TP обладает масштабируемостью, подходящей для вашей архитектуры.

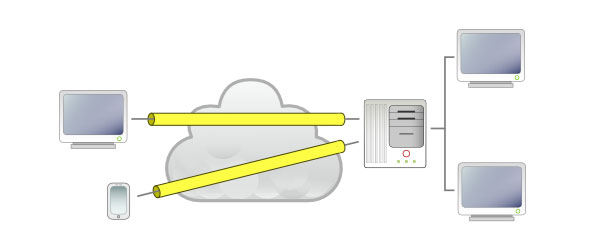

L2TP / IPSec как VPN

Сегодня с использованием различных мобильных устройств на всех предприятиях, а также широко распространенной широкополосной связи в домашних условиях, большинство корпоративных сетей должны предоставлять удаленный доступ в качестве основной необходимости. Технологии VPN являются неотъемлемой частью настройки сети.

Поскольку L2TP не предоставляет никаких механизмов аутентификации или шифрования напрямую, оба из которых являются ключевыми функциями VPN, L2TP обычно сопряжен с IPSec для обеспечения шифрования пользовательских и управляющих пакетов в туннеле L2TP. На рисунке 1 показана упрощенная конфигурация VPN. Здесь корпоративная сеть справа содержит сетевой сервер L2TP (LNS), обеспечивающий доступ к сети. Удаленные рабочие и мобильные устройства могут подключаться к корпоративной сети через туннели L2TP, защищенные IPSec, через любую промежуточную сеть (скорее всего, Интернет).

Клиенты, подключенные к VPN, часто запускают прямое программное обеспечение L2TP и IPSec. Обычно нет необходимости устанавливать дополнительное программное обеспечение в клиентских системах для связи с сервером L2TP VPN: программное обеспечение L2TP VPN предоставляется с системами Windows, OS X, iOS, Android и Linux.

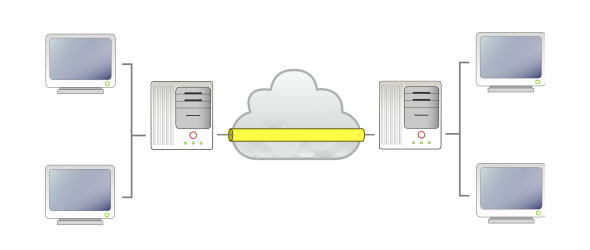

L2TP для расширения локальной сети (LAN)

VPN на основе L2TP хорошо работает, чтобы позволить отдельным клиентам создавать отдельные линки с удаленной локальной сетью. Наш следующий пример использует концепцию VPN и работает с ней, используя L2TP для объединения двух или более LAN. Многим предприятиям приходится управлять несколькими удаленными местами, все из которых должны обмениваться данными и сетевой инфраструктурой. Используя L2TP для обеспечения туннелей между каждой отдельной локальной сетью, мы можем создать единую сеть с легким доступом к ресурсам из любого места.

На рисунке 2 показано простое развертывание с использованием L2TP для объединения двух локальных сетей через Интернет. Вместо того, чтобы запускать программное обеспечение L2TP на каждом хосте в каждом офисе, отдельная машина используется в качестве конечной точки LCCE в каждом офисе. Машины LCCE соединяют Ethernet-каналы из локальной сети с интерфейсом L2TP на удаленный сайт, тем самым выступая в качестве шлюза между ЛВС. В зависимости от конфигурации локальной сети и характера промежуточной сети может потребоваться добавить фильтры пакетов в LCCE, чтобы ограничить определенный трафик в локальной сети, а не передавать его по туннелю.

Как и в случае point-to-point VPN, безопасность важна для удаленных офисных подключений. IPSec обычно развертывается для обеспечения шифрования трафика между сайтами.

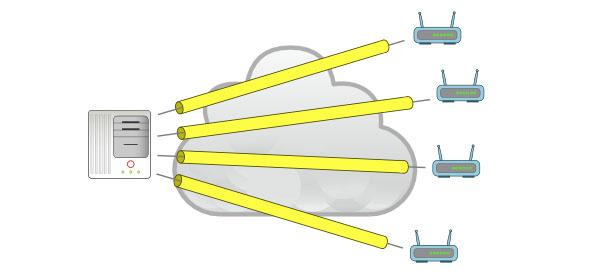

L2TP как часть сети интернет-провайдера

До сих пор мы рассматривали использование L2TP как средство расширения корпоративной сети, но по мере того, как мы расширяемся за пределами офиса, L2TP продолжает оставаться полезным. В следующем примере (см. Рис. 3) показано, как L2TP используется как часть сети Интернет-провайдера (ISP). Здесь L2TP используется для туннелирования данных из помещения клиента в IP-сеть ISP. L2TP-туннели и сеансы охватывают промежуточную сеть, управляемую поставщиком, который напрямую продает доступ к ISP.

Отдельные клиенты подключаются к локальному LCCE, действующему в качестве концентратора доступа L2TP (LAC), который управляется оптовым поставщиком. LAC будет динамически создавать туннели L2TP и сеансы для интернет-провайдера клиента.

Такая конфигурация позволяет провайдеру управлять распределением IP-адресов клиентов и доступом к Интернету по своему усмотрению, поскольку каждое клиентское устройство ведет себя так, как если бы оно было подключено к сети L2.

L2TP в сети Wi-Fi с открытым доступом

В нашем последнем примере рассматривается создание сетей в городских районах или крупном корпоративном кампусе, использование L2TP в качестве неотъемлемой части сети Wi-Fi общего доступа.

В конфигурации, показанной на рисунке 4, локальные точки доступа Wi-Fi предоставляют клиентским устройствам доступ к Интернету. Каждая точка доступа пересылает данные клиента через сеанс L2TP в централизованную сеть. Эта сеть управляет распределением IP-адресов и маршрутизацией в Интернет, как правило, с преобразованием сетевых адресов.

Использование L2TP в этой сети позволяет одному поставщику предоставлять доступ к Интернету широкому кругу клиентов без необходимости управлять подключением к Интернету в каждом месте точки доступа Wi-Fi. Выбор WiMax в качестве межсетевого соединения позволяет городским сетям предоставлять Wi-Fi доступ с использованием одного высокоскоростного интернет-соединения.

Хотя L2TP имеет историю, являющуюся довольно неясным протоколом, L2TPv3 обеспечивает огромную гибкость для всех видов использования. В любой ситуации, когда вам нужна плоская топология и конфигурация «второго уровня» сети Layer 2, L2TP - это зрелая технология, которая может работать хорошо. Как и в случае с любым установленным и открытым протоколом, L2TP широко поддерживается на различных целевых платформах, включая мобильные устройства. Более того, при использовании нескольких проектов, поддерживающих L2TP на платформах Linux или BSD, нет необходимости делать дорогостоящие инвестиции в оборудование для поддержки развертывания L2TP в вашей сети.

Furukawa

Furukawa  Grandway

Grandway  V-Solution

V-Solution  Ubiquiti Networks

Ubiquiti Networks  D-Link

D-Link  Mikrotik

Mikrotik  TP-Link

TP-Link  Edge-core

Edge-core  BDCOM

BDCOM  Jirous

Jirous  Ok-net

Ok-net  Cambium Networks

Cambium Networks  Tenda

Tenda  ZTE

ZTE  Huawei

Huawei  Ripley

Ripley  Fujikura

Fujikura  DVP

DVP  Jilong

Jilong  Одескабель

Одескабель  Netis

Netis  FiberField

FiberField  Totolink

Totolink  Grandstream

Grandstream  Yokogawa

Yokogawa  Mimosa

Mimosa  OpenVox

OpenVox  Hikvision

Hikvision  Keenetic

Keenetic  Ютекс

Ютекс  Signal Fire

Signal Fire  Utepo

Utepo  Dahua

Dahua  ONV

ONV  Prolum

Prolum  ATcom

ATcom  Ritar

Ritar  Zyxel

Zyxel  Ruijie

Ruijie  APC

APC  Fibaro

Fibaro  Merlion

Merlion  Mercusys

Mercusys  MULTITEST

MULTITEST  Reolink

Reolink  ЗЗКМ

ЗЗКМ  GEAR

GEAR  ATIS

ATIS  CSV

CSV  Full Energy

Full Energy  Cisco

Cisco

Авторизуйтесь, чтобы добавить отзыв